Ū░čį

Ž┬├µĄ─ł¾(b©żo)ĖµüĒūįSophosLabsīŹ(sh©¬)“×(y©żn)╩ęĄ─Android░▓╚½īŻ╝ęĻÉėŅŻ¼▀ĆėąüĒūįAndroidĮMĄ─│╔åTWilliam LeeŻ¼ Jagadeesh Chandraiah and Ferenc László NagyĄ─Ä═ų·ĪŻ

ļSų°AndroidÉ║ęŌ▄ø╝■Ą─öĄ(sh©┤)┴┐Ą─│ų└m(x©┤)į÷ķL(zh©Żng)Ż¼╦³ŠoļSWindowsŽ┬Ą─æ¬(y©®ng)ė├▓╔ė├Ą─ė├ė┌╠ė├ō─ŻöMŲ„Ą─╝╝ąg(sh©┤)Ż¼ė├üĒĘ└ų╣▒╗äė(d©░ng)æB(t©żi)Ęų╬÷ĪŻį┌▀@Ų¬╬─š┬ųąŻ¼╬ęéāīóš╣╩Šę╗ą®ė├ė┌─ŻöMŲ„Öz£y(c©©)Ą─╝╝ąg(sh©┤)ĪŻ

─ŻöMŲ„╩Ūę╗ĘN┐╔ęįį╩įSę╗┼_(t©ói)ļŖ─X(ų„ÖC(j©®))─ŻöM┴Ē═Ōę╗┼_(t©ói)ļŖ─X(┐═æ¶ÖC(j©®))Ą─ė▓╝■╗“▄ø╝■ĪŻ═©│ŻŻ¼╦³į╩įSų„ÖC(j©®)ŽĄĮy(t©»ng)▀\(y©┤n)ąą▄ø╝■╗“š▀╩╣ė├═Ō▓┐įO(sh©©)éõüĒ─ŻöMŲ„┐═æ¶ÖC(j©®)ŽĄĮy(t©»ng)ĪŻį┌░▓╚½ĘĮ├µŻ¼ė├╦³║▄╚▌ęūÖz£y(c©©)É║ęŌ▄ø╝■Ą─ąą×ķŻ¼▀@ę▓╩Ū×ķ╩▓├┤É║ęŌ▄ø╝■Ą─ū„š▀║▄Žļ▒▄├Ō▀\(y©┤n)ąąė┌─ŻöMŲ„ĪŻ

─ŻöMŲ„Öz£y(c©©)╝╝ąg(sh©┤)į┌įSČÓ▓╗═¼Ą─AndroidÉ║ęŌ▄ø╝■╝ęūÕųąŠ∙▒╗░l(f©Ī)¼F(xi©żn)┴╦Ż¼ūŅĮ³Ą─ę╗┐Ņ╩Ūį┌Google Play░l(f©Ī)¼F(xi©żn)Ą─Android╝ė▌dÅVĖµĄ─É║ęŌ▄ø╝■ĪŻ

ė┌╩ŪŻ¼Ž┬├µ╩ŪSophosLabsīŹ(sh©¬)“×(y©żn)╩ę░l(f©Ī)¼F(xi©żn)Ą─6ųą│Żė├Ą──ŻöMŲ„Öz£y(c©©)╝╝ąg(sh©┤)Ż║

1. Öz£y(c©©)╩ųÖC(j©®)Ę■äš(w©┤)ą┼Žó

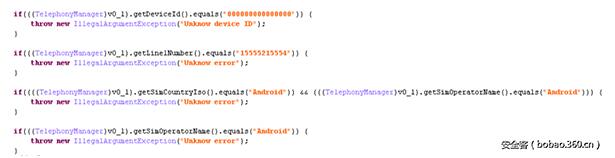

╦∙ėą─ŻöMŲ„Öz£y(c©©)Ą─ĻP(gu©Īn)µI╩Ū┤_Č©─ŻöMŲ„║═šµÖC(j©®)įO(sh©©)éõĄ─▀\(y©┤n)ąąŁh(hu©ón)Š│ų«ķgĄ─▓Ņ«ÉĪŻ╩ūŽ╚Ż¼─ŻöMŲ„╔Ž├µĄ─įO(sh©©)éõIDĪó╩ųÖC(j©®)╠¢(h©żo)ĪóIMEI╠¢(h©żo)║═IMSI╠¢(h©żo)Č╝▓╗═¼ė┌šµÖC(j©®)įO(sh©©)éõĪŻ

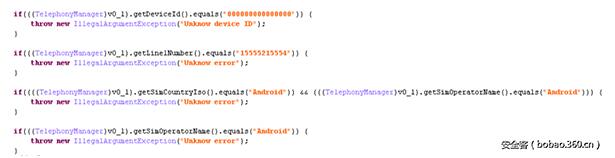

android.telephony.TelephonyManagerŅÉ╠ß╣®┴╦ė├ė┌½@╚ĪįO(sh©©)éõą┼ŽóĄ─ĘĮĘ©ĪŻAndroidæ¬(y©®ng)ė├│╠ą“┐╔ęį═©▀^įōŅÉ└’├µĄ─ĘĮĘ©ė├ė┌Öz£y(c©©)╩ųÖC(j©®)Ę■äš(w©┤)║═ĀŅæB(t©żi)Ż¼įLå¢ę╗ą®▀\(y©┤n)ąą╔╠ą┼ŽóŻ¼ūóāį(c©©)ė├ė┌Įė╩š╩ųÖC(j©®)ĀŅæB(t©żi)ūā╗»═©ų¬Ą─▒O(ji©Īn)┬ĀŲ„ĪŻ└²╚ńŻ¼─Ń─▄ė├getLine1NumberĘĮĘ©üĒ½@╚Ī┐©1╔ŽĄ─╩ųÖC(j©®)╠¢(h©żo)ą┼ŽóĪŻį┌─ŻöMŲ„╔Ž├µŻ¼╦³īó╩Ū“1555521”║¾├µŠoĖ·─ŻöMŲ„Č╦┐┌öĄ(sh©┤)ūųĪŻ└²╚ń╚ń╣¹─ŻöMŲ„Č╦┐┌╩Ū5554Ż¼╦³īóĘĄ╗ž15555215554ĪŻ

Andr/RuSms-AT╩╣ė├Ž┬├µ▀@ĘN┤·┤aė├ė┌Öz£y(c©©)─ŻöMŲ„Ż║

2. Öz£y(c©©)ųŲįņ╔╠ą┼Žó

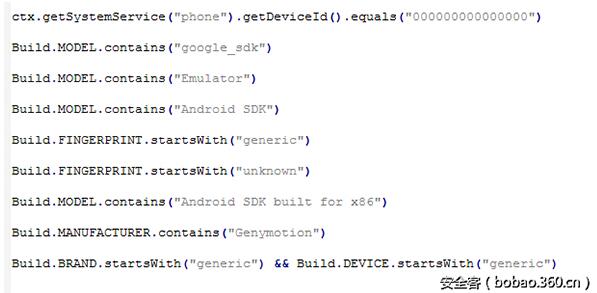

╬ęéā░l(f©Ī)¼F(xi©żn)įSČÓÉ║ęŌ▄ø╝■╝ęūÕ═©▀^Öz£y(c©©)ųŲįņ╔╠ą┼ŽóüĒ┼ąöÓ╦³╩Ūʱ▀\(y©┤n)ąąį┌─ŻöMŲ„ųąĪŻ└²╚ńŻ¼Ž┬├µ▀@┐ŅŃyąąŅÉĄ─É║ęŌ▄ø╝■╩╣ė├╚ńŽ┬Ą──ŻöMŲ„Öz£y(c©©)┤·┤aŻ║

ŲõųąĄ─ūųĘ¹┤«▒╗╝ė├▄┴╦Ż¼ĮŌ├▄║¾Ą─ā╚(n©©i)╚▌╚ńŽ┬Ż║

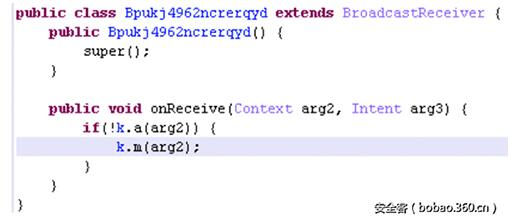

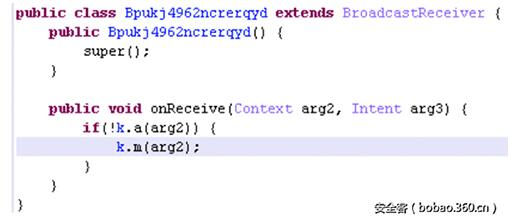

╔Ž├µĄ─ĘĮĘ©╩Ū▒╗ę╗éĆ(g©©)ÅV▓źĮė╩šŲ„š{(di©żo)ė├Ą─ĪŻį┌▀@┐ŅA(y©┤)PPĄ─manifest╬─╝■ųąŻ¼▀@éĆ(g©©)ÅV▓źĮė╩šŲ„▒╗Č©┴x×ķė├ė┌Įė╩šandroid.intent.action.BOOT_COMPLETED║═ android.intent.action.SCREEN_ON╩┬╝■ĪŻ▀@ęŌ╬Čų°╦³īóį┌╩ųÖC(j©®)åóäė(d©░ng)Ģr(sh©¬)╗“š▀▒╗åŠąčĢr(sh©¬)š{(di©żo)ė├ĪŻ▀@╩ŪÉ║ęŌ▄ø╝■│Żė├üĒåóäė(d©░ng)╦³éāÉ║ęŌąą×ķĄ─ĄžĘĮĪŻĄ½╩ŪŻ¼▀@┐ŅÉ║ęŌ▄ø╝■į┌─ŻöMŲ„Öz£y(c©©)║»öĄ(sh©┤)ĘĄ╗žtrueĢr(sh©¬)īó╩▓├┤Č╝▓╗ū÷Ż¼╚ńŽ┬╦∙╩ŠŻ║

3. Öz£y(c©©)ŽĄĮy(t©»ng)ī┘ąį

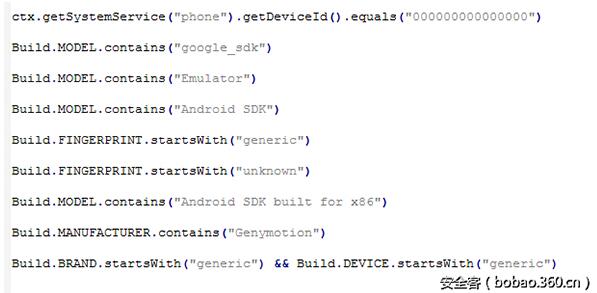

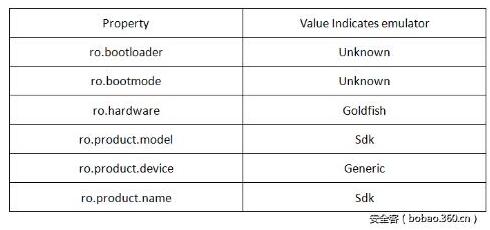

┴Ē═Ōę╗ĘNĘĮĘ©╩ŪÖz£y(c©©)ŽĄĮy(t©»ng)ī┘ąįĪŻ─ŻöMŲ„╔Ž├µĄ─ę╗ą®ŽĄĮy(t©»ng)ī┘ąį║═šµÖC(j©®)╔Ž├µĄ─▓╗═¼ĪŻ└²╚ńŻ¼įO(sh©©)éõÅS╔╠Īóė▓╝■║═modelĪŻŽ┬├µ▀@Åł▒Ēš╣╩Š┴╦─ŻöMŲ„╔Ž├µę╗ą®ŽĄĮy(t©»ng)ī┘ąįĄ─ųĄŻ║

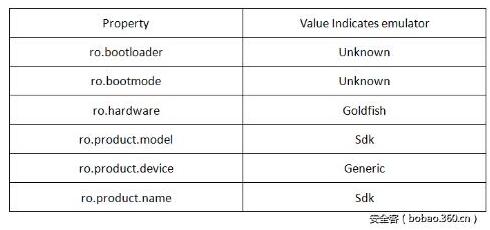

4. Öz£y(c©©)─ŻöMŲ„ŽÓĻP(gu©Īn)╬─╝■

▀@╩Ū┴Ē═Ōę╗ĘNį┌É║ęŌ▄ø╝■śė▒Šųą╩╣ė├Ą─╝╝ąg(sh©┤)ĪŻ╦³éāÖz£y(c©©)QEMU (Quick Emulator)╗“š▀Ųõ╦¹─ŻöMŲ„ŽÓĻP(gu©Īn)Ą─╬─╝■╩Ūʱ┤µį┌ĪŻ└²╚ńŻ¼Ž┬├µĄ─┤·┤aŲ¼Č╬į┌Andr/PornclkūāĘNųą░l(f©Ī)¼F(xi©żn)Ą─ĪŻ

5. Öz£y(c©©)š{(di©żo)įćŲ„║═░▓čbŲ„

Ž┬├µ▀@ĘNĘĮĘ©▓╗╩Ū×ķ┴╦Öz£y(c©©)─ŻöMŲ„Ż¼Ą½╩Ūų„ę¬─┐Ą─ę▓╩Ū×ķ┴╦ūĶų╣äė(d©░ng)æB(t©żi)Ęų╬÷ĪŻŽ±Ž┬├µ▀@┐Ņįp“_ÅVĖµ▄ø╝■Ż¼╦³╩╣ė├Debug.isDebuggerConnected()║═Debug.waitingForDebugger()üĒÖz£y(c©©)╩Ūʱ┤µį┌š{(di©żo)įćŲ„ĪŻĖ³ėą╚żĄ─╩ŪŻ¼╦³═¼Ģr(sh©¬)ę▓═©▀^getInstall

ERPackageName½@╚Ī░▓čbŲ„üĒ▓ķ┐┤╦³╩Ūʱ╩Ū═©▀^Google Play░▓čbĄ─(com.android.vending)ĪŻę“┤╦Ż¼Ž±┤¾▓┐ĘųĄ──µŽ“Ęų╬÷š▀ę╗śėŻ¼╚ń╣¹─Ń╩Ū═©▀^adb░▓čbæ¬(y©®ng)ė├│╠ą“ĄĮįO(sh©©)éõ╔ŽĄ─Ż¼▀@éĆ(g©©)æ¬(y©®ng)ė├│╠ą“Š═▓╗Ģ■(hu©¼)▀\(y©┤n)ąą┴╦ĪŻ

6. Ģr(sh©¬)ķgš©ÅŚ

Ž┬├µ╩Ū┴Ē═ŌĄ─ę╗ĘNĘĮĘ©Ż¼įSČÓÉ║ęŌ▄ø╝■/ÅVĖµ▄ø╝■└¹ė├▀@ĘNĘĮĘ©į┌▒╗äė(d©░ng)æB(t©żi)Ęų╬÷Ģr(sh©¬)ļ[▓ž╦³éāūį╔ĒĪŻį┌░▓čb║¾Ż¼╦³éā?c©©)┌Ą╚┤²ųĖČ©Ą─Ģr(sh©¬)ķg║¾▓┼åóäė(d©░ng)ActivitiesĪŻ└²╚ńŻ¼─│┐ŅÉ║ęŌÅVĖµ▄ø╝■ųą░l(f©Ī)¼F(xi©żn)┴╦Ž┬├µĄ─┼õų├╬─╝■Ż║

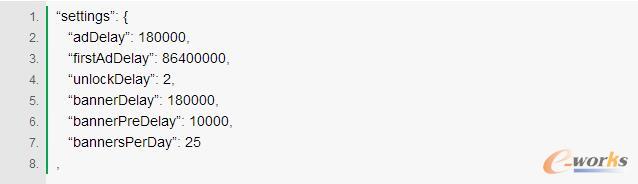

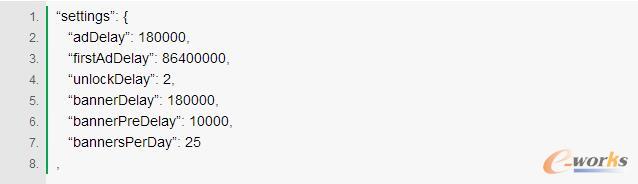

firstAdDelay╩ŪĄ┌ę╗ŚlÅVĖµ▒╗═Č▀fĄĮ┐═æ¶Č╦Ą─║┴├ļĢr(sh©¬)ķgŻ¼į┌╔Ž├µĄ─└²ūėųą╩Ū24ąĪĢr(sh©¬)ĪŻ▀@ę▓┐╔ęįĘ└ų╣ė├æ¶æčę╔ĪŻ

╬ęéāŽÓą┼Ż¼androidÉ║ęŌ▄ø╝■║═É║ęŌÅVĖµ▄ø╝■Ą─ū„š▀īóĢ■(hu©¼)└^└m(x©┤)ŠÄīæ─ŻöMŲ„Öz£y(c©©)╝╝ąg(sh©┤)Ą─┤·┤aŻ¼═¼Ģr(sh©¬)╦¹éāę▓ęčĮø(j©®ng)½@Ą├┴╦ę╗Č©│╠Č╚Ą─│╔╣”ĪŻ░▓╚½╣½╦Š▒žĒÜ╩╣ė├▌^║├Ą─Öz£y(c©©)ĘĮĘ©Ųź┼õ╦³éāĪŻ

▐D(zhu©Żn)▌dšł(q©½ng)ūó├„│÷╠ÄŻ║═ž▓ĮERP┘YėŹŠW(w©Żng)http://www.guhuozai8.cn/

▒Š╬─ś╦(bi©Īo)Ņ}Ż║AndroidÉ║ęŌ▄ø╝■─ŻöMŲ„Öz£y(c©©)╝╝ąg(sh©┤)

▒Š╬─ŠW(w©Żng)ųĘŻ║http://www.guhuozai8.cn/html/support/11121520617.html